2025年10月22日

2025年10月22日

プラグインの脆弱性が攻撃要因の56%を占める理由|あなたのサイトは大丈夫?

「WordPressサイトへの攻撃のうち、実に56%がプラグインの脆弱性を狙ったものだった」

もしあなたがWordPressサイトの運営者なら、この数字にドキッとしたかもしれません。これは、セキュリティ専門企業Wordfenceが報告した衝撃的なデータ。多くのサイトオーナーが日々のコンテンツ更新に追われる中で、プラグインの管理はつい後回しになりがち。しかし、その「ちょっとした油断」が、攻撃者にとっては格好の侵入口となっているんです。

この記事では、なぜプラグインがこれほどまでに攻撃の標的となるのか、その構造的な理由を深掘りし、あなたのサイトを今すぐ守るための具体的な対策を、初心者の方にも分かりやすく解説していきますね。「自分のサイトは大丈夫」と思っている方こそ、ぜひ最後までお付き合いください。

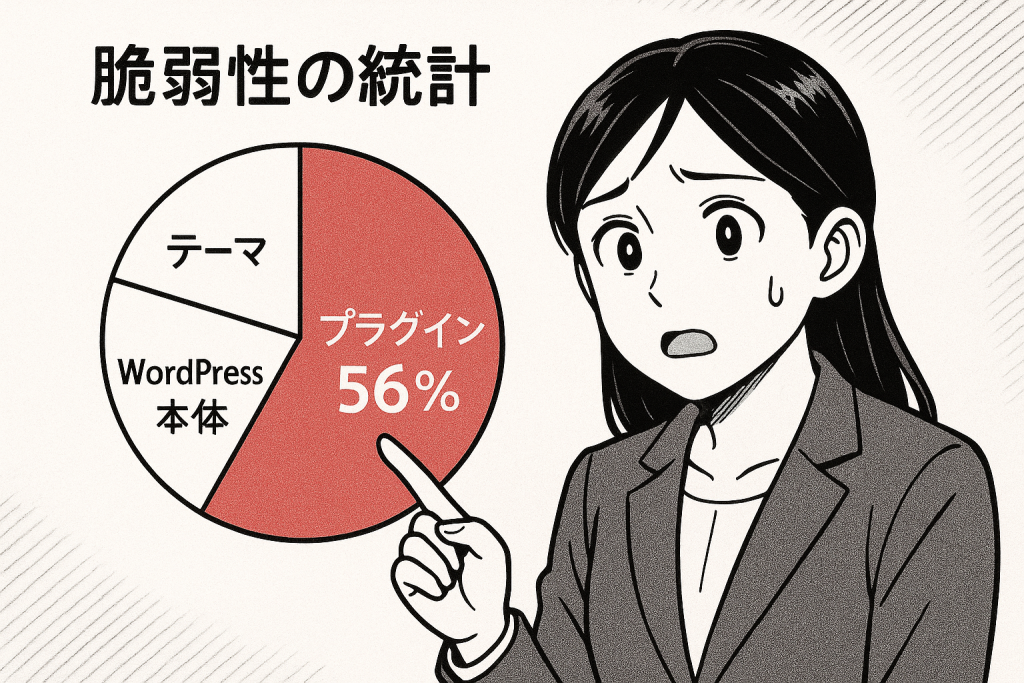

数字が語るプラグインの危険性

まず、客観的なデータを見てみましょう。WordPressのセキュリティに関する統計は、いくつかの信頼できる機関から発表されていますが、その多くが「プラグインの脆弱性」が主要な脅威であることを示しています。

| 調査機関 | プラグイン脆弱性の割合 | 特徴 |

|---|---|---|

| Wordfence (攻撃経路分析) | 55.9% | 実際に攻撃者がサイトに侵入した経路を分析した結果。プラグインの脆弱性が最大の侵入経路となっている。 |

| Wordfence (脆弱性データベース) | 96% | 2024年に報告された全脆弱性のうち、プラグインに起因するものの割合。WordPress本体やテーマを大きく上回る。 |

| WPScan/WP Doctor | 54% | 2,400件以上の脆弱性を分析した結果。テーマ(14.3%)や本体(31.5%)を大きく上回る。 |

| AIOSEO | 90% | WordPress全体の脆弱性のうち、プラグインが占める割合。テーマ6%、本体4%と比較して圧倒的に高い。 |

これらのデータから分かるのは、WordPressエコシステム全体の脆弱性の大部分がプラグインに集中しており、それが実際の攻撃の主要な原因となっているという事実。特にWordfenceの2つのデータは重要です。96%という数字は「脆弱性のほとんどがプラグインで発見されている」ことを示し、56%という数字は「その脆弱性が実際に攻撃者に悪用されている」ことを裏付けているんですね。

さらに注目すべきは、2024年に公開された脆弱性の約35%が2025年時点でも未修正のまま放置されているという事実。これは、開発者がメンテナンスを放棄したり、サイト運営者が更新を怠ったりしているプラグインが、今この瞬間も世界中で使われ続けていることを意味します。

なぜプラグインはこれほど狙われやすいのか?4つの構造的理由

では、なぜこれほどまでにプラグインに脆弱性が集中し、攻撃の標的となってしまうのでしょうか。それには、WordPressの「オープンソース」という思想と「誰でも開発に参加できる」というエコシステムが深く関係しています。便利な半面、構造的なリスクを抱えているんです。

理由1:開発者の技術レベルのばらつき

WordPressのプラグインは、世界中の誰でも開発し、公式ディレクトリに登録できます。これはWordPressの魅力であり、60,000を超える豊富なプラグインが生まれる原動力。しかし、その裏返しとして、開発者の技術レベルやセキュリティ意識には大きなばらつきがあるんですよ。

WordPress本体の開発は、WordPress.orgの専門チームによる厳格なコードレビューを経てリリースされます。セキュリティの専門家が何重ものチェックを行い、問題があれば修正されるまでリリースされることはありません。一方、プラグインの開発者は、個人開発者から大企業まで、そのスキルは様々。

中には、「とりあえず動けばいい」という考えで、セキュリティの知識が不十分なままプラグインを公開してしまうケースも少なくありません。例えば、ユーザーからの入力値を適切に検証せずにデータベースに保存してしまったり、権限チェックを省略してしまったりといった、基本的なセキュリティ対策が抜け落ちていることがあります。

悪意なく作られたコードのちょっとした不備が、攻撃者にとっては侵入の糸口に。これが、プラグインに脆弱性が多く含まれる根本的な原因の一つです。

理由2:メンテナンス体制の欠如

プラグインの多くは、個人開発者が善意で開発・メンテナンスを行っています。しかし、本業の傍らで開発を続けていくのは簡単なことじゃありません。

開発者が興味を失ったり、多忙になったり、あるいは健康上の理由などで、プラグインの開発が突然ストップしてしまうことがあります。WordPress本体は年に数回のメジャーアップデートが行われますが、それに追従できなくなったプラグインは、新しいWordPressのバージョンとの互換性を失い、予期せぬ動作をすることも。

さらに深刻なのは、脆弱性が発見されても修正されないケース。セキュリティ研究者が脆弱性を発見し、開発者に報告しても、すでに開発を放棄している場合は誰も修正してくれません。一度公開されたプラグインは、たとえ開発が止まっても多くのサイトで使われ続けます。更新が止まったプラグインは、時限爆弾のようなもの。新たな脆弱性が発見されても誰にも修正されず、攻撃者にとって格好の餌食となってしまうわけです。

実際、WordPress公式ディレクトリには、最終更新が2年以上前のプラグインが数多く存在。これらのプラグインの中には、今でも数千、数万のサイトで使われ続けているものもあります。

理由3:圧倒的な数の多さと利用者の多さ

WordPressの公式ディレクトリには60,000以上ものプラグインが登録されており、非公式なものを含めるとその数は計り知れません。この「数の多さ」が、攻撃者にとってのメリットになっているんです。

攻撃者は、世界中の何百万ものサイトで使われている人気プラグインの脆弱性を一つ見つけるだけで、効率的に多くのサイトを攻撃できます。例えば、アクティブインストール数が100万を超えるような人気プラグインに脆弱性が見つかれば、それだけで膨大な数のサイトが危険に晒されることに。

攻撃者は常にプログラムを使って、特定の脆弱性を持つサイトをインターネット上から探し回っています。「うちのような小さなサイトは狙われないだろう」という考えは通用しません。彼らは無差別に、脆弱なサイトを機械的に探しているんです。あなたのサイトが小規模であろうと、脆弱性があれば自動的に検出され、攻撃の対象となります。

また、プラグインの数が多いということは、それだけ「組み合わせ」も複雑になるということ。プラグインA単体では問題なくても、プラグインBと組み合わせることで予期せぬ脆弱性が生まれることもあります。この複雑さが、セキュリティリスクをさらに高めているんですね。

理由4:サイト運営者の管理意識の低さ

最後の理由は、私たちサイト運営者側の問題。便利なプラグインも、適切に管理されていなければ、セキュリティリスクに変わります。

「更新ボタンを押すのが面倒」「更新したらサイトが壊れるのが怖い」といった理由で、プラグインを古いバージョンのまま使い続けていませんか?脆弱性の修正は、ほとんどがアップデートによって提供されます。更新を怠ることは、セキュリティホールを放置することと同じ。

また、「今は使っていないけど、また使うかもしれない」と、不要なプラグインを無効化しただけで放置しているケースも危険です。無効化していても、ファイルがサーバー上に存在している限り、攻撃の対象となり得ます。攻撃者は、無効化されたプラグインのファイルに直接アクセスして、脆弱性を悪用することができるんですよ。

さらに、プラグインを選ぶ際の基準が曖昧なことも問題。「見た目が良さそう」「機能が豊富」といった理由だけで、セキュリティ面を考慮せずにインストールしてしまうと、後々大きなトラブルにつながります。

これらの理由が複雑に絡み合い、プラグインはWordPressにおける最大のセキュリティホールとなっているわけです。

実際の被害事例から学ぶ、脆弱性の恐ろしさ

「脆弱性」と聞いても、具体的にどのような被害につながるのかイメージしにくいかもしれません。ここでは、実際にプラグインの脆弱性が原因で発生した事件をいくつかご紹介しますね。これらは決して他人事じゃありません。

事例1:大規模改ざんを引き起こした「File Manager」プラグイン

2020年、多くのサイトで利用されていたファイル管理プラグイン「File Manager」に、外部から任意のファイルをアップロードできてしまうという致命的な脆弱性(CVE-2020-25213)が発見されました。この脆弱性は、認証なしで誰でも悪用できるという、最悪レベルのもの。

攻撃者はこの脆弱性を悪用し、バックドア(裏口)を設置。サイトの改ざんや、他のサイトへの攻撃の踏み台にするなどの被害が世界中で発生しました。特に深刻だったのは、バックドアが設置されたことで、プラグインを更新しても攻撃者のアクセスを遮断できなかったこと。完全に駆除するには、専門家による徹底的な調査と駆除作業が必要でした。

事例2:60万サイトに影響した「WP Statistics」プラグイン

人気のアクセス解析プラグイン「WP Statistics」に、未認証のクロスサイトスクリプティング(XSS)脆弱性が見つかりました。これにより、攻撃者はサイトの訪問者を悪意のあるサイトに誘導したり、管理者権限を奪取したりすることが可能に。

アクティブインストール数が60万以上と非常に多かったため、影響は広範囲に及びました。攻撃者は、この脆弱性を使って偽の管理者アカウントを作成し、サイトを完全に乗っ取ることができちゃったんです。被害に遭ったサイトの中には、顧客情報が流出したケースもあったと報告されています。

事例3:スパムメールの踏み台にされたファッションサイト

ある女性向けファッション事業のサイトが、プラグインを古いまま放置していたことが原因で不正アクセスを受けました。サイト自体に目立った変化はなく、管理者も気づかないまま数ヶ月が経過していました。

しかし、裏では大量のスパムメールを送信する「踏み台」として悪用されており、知らないうちに自社が加害者になっていたというケース。この事態が発覚したのは、サーバー会社から「異常なメール送信が検出された」という通知を受けてから。結果として、サイトのIPアドレスがスパムリストに登録され、正規のメールも届かなくなるという二次被害にも見舞われました。

事例4:300万サイトに影響を与えた大規模攻撃

2024年には、複数の人気プラグインに脆弱性が発見され、合計で300万以上のサイトが影響を受けるという大規模な事態が発生。攻撃者は、これらの脆弱性を組み合わせて悪用し、サイトにマルウェアを埋め込んだり、訪問者を詐欺サイトにリダイレクトしたりしました。

この事件で特に問題だったのは、脆弱性が発見されてから修正版がリリースされるまでの間に、多くのサイトが攻撃を受けたこと。「ゼロデイ攻撃」と呼ばれるこのタイプの攻撃は、防ぐことが非常に難しく、日頃からの多層的なセキュリティ対策の重要性を示す事例となりました。

これらの事例は氷山の一角。あなたのサイトも、いつ同じような被害に遭うか分かりません。

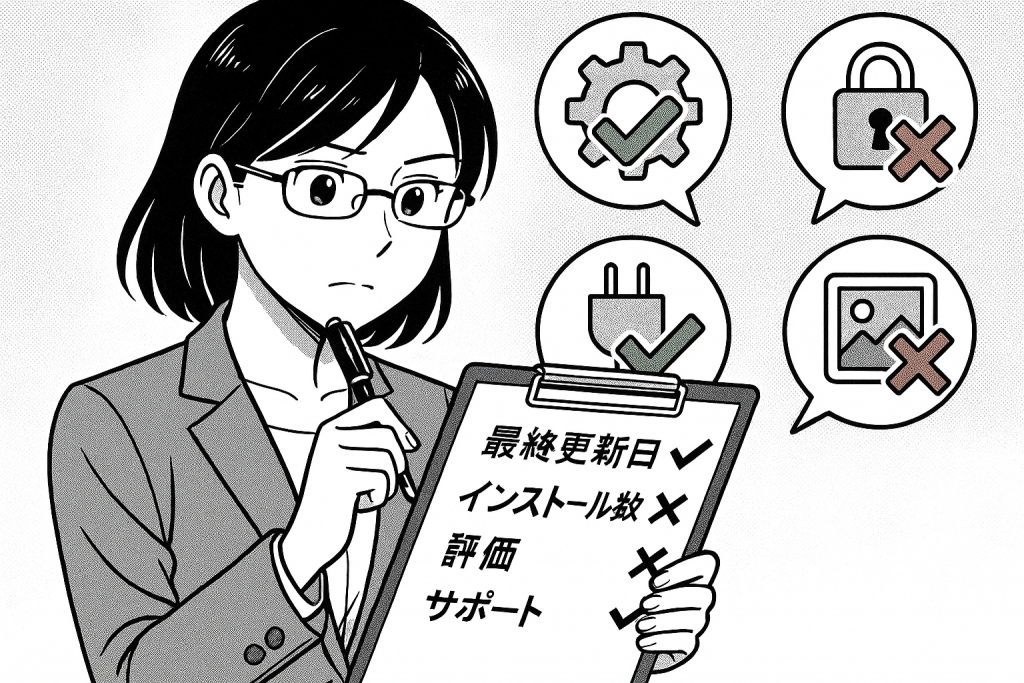

危険なプラグインを見分ける5つのチェックポイント

では、どうすれば危険なプラグインを避け、安全なものを選べるのでしょうか。新しいプラグインをインストールする前や、既存のプラグインを見直す際には、以下の5つのポイントを必ず確認しましょう。

1. 最終更新日を確認する

公式ディレクトリのプラグインページで「最終更新」の日付を確認。これが1年以上前、特に2年以上更新されていない場合は、メンテナンスが放棄されている可能性が高く、危険です。

WordPressは頻繁にアップデートされるため、プラグインもそれに追従する必要があります。更新が止まっているということは、新しいWordPressのバージョンでの動作が保証されていないだけでなく、発見された脆弱性も修正されていない可能性が高いということ。

2. アクティブインストール数をチェックする

「有効インストール数」が多いほど、多くのユーザーに利用され、信頼性が高いと判断できます。もちろん、数が多ければ絶対に安全というわけじゃありませんが、一つの目安に。

一般的に、数万以上のアクティブインストールがあるプラグインは、多くのユーザーによってテストされており、重大なバグや脆弱性が発見されやすい環境にあります。逆に、インストール数が極端に少ないプラグインは、十分にテストされていない可能性があります。

3. 評価とレビューを読み込む

星の数による評価と、ユーザーからのレビューを確認。「動かない」「バグがある」といった報告だけでなく、「セキュリティの問題が報告されている」「サポートが全くない」といったレビューがないか注意深くチェックしましょう。

特に、最近のレビューに注目してください。過去は良かったプラグインでも、開発者が変わったり、メンテナンスが放棄されたりすることで、評価が下がっているケースがあります。

4. サポートフォーラムの活動状況を見る

プラグインのサポートフォーラムで、開発者がユーザーの質問や問題報告にきちんと対応しているかを確認。活発にやり取りが行われていれば、開発者がプラグインに責任を持っている証拠です。

逆に、質問が何週間も放置されていたり、「開発者から返信がない」というコメントが多かったりする場合は、メンテナンスが行き届いていない可能性が高いです。

5. 開発者の信頼性を調べる

プラグインの開発者が誰なのか、他にどのようなプラグインを開発しているのかを確認しましょう。信頼できる企業や、実績のある開発者が作ったプラグインは、セキュリティ面でも安心できることが多いです。

また、プラグインの公式サイトがあるか、ドキュメントが充実しているかなども、開発者の真剣度を測る指標に。

これらのポイントを総合的に判断し、少しでも不安を感じるプラグインは導入を避けるのが賢明です。

今すぐできる!プラグインの脆弱性対策8選

最後に、あなたのWordPressサイトをプラグインの脆弱性から守るための具体的な対策を8つご紹介しますね。簡単なものからすぐに実践していきましょう。

【基本編】まず、これだけは絶対にやろう!

1. プラグインは常に最新版に保つ

最も基本的で、最も重要な対策。ダッシュボードに更新通知が来たら、後回しにせず、すぐに更新しましょう。更新前には必ずバックアップを取る習慣をつけることも忘れずに。

多くの脆弱性は、アップデートによって修正されます。更新を怠ることは、セキュリティホールを放置することと同じ。「更新したらサイトが壊れるかも」という不安があるかもしれませんが、それ以上に、古いプラグインを使い続けるリスクの方がはるかに大きいんです。

2. 不要なプラグインは完全に削除する

現在使っていないプラグインは、「無効化」ではなく「削除」しましょう。サーバー上からファイルがなくなることで、攻撃の対象から外すことができます。

無効化しただけでは、ファイルはサーバー上に残っているため、攻撃者が直接アクセスして脆弱性を悪用することができちゃいます。「いつか使うかも」と思っても、必要になったら再インストールすれば良いだけ。

3. 信頼できるソースからのみインストールする

プラグインは、原則としてWordPressの公式ディレクトリからインストールしましょう。非公式のサイトで配布されているプラグインは、改ざんされていたり、悪意のあるコードが仕込まれていたりする危険性があります。

特に、「有料プラグインを無料で」といった謳い文句で配布されているプラグインは、ほぼ間違いなくマルウェアが仕込まれています。絶対に手を出さないでください。

4. プラグインの数を最小限に抑える

便利だからといって、あれもこれもとプラグインをインストールしていませんか?プラグインの数が増えれば増えるほど、脆弱性のリスクも高まります。

本当に必要なプラグインだけを厳選し、似たような機能を持つプラグインは一つにまとめましょう。定期的にプラグインを見直し、使っていないものは削除する習慣をつけることが大切。

【応用編】さらにセキュリティを高めるために

5. プラグインの自動更新機能を活用する

WordPressには、プラグインを自動で更新する機能があります。全てのプラグインを自動更新に設定する必要はありませんが、信頼性が高く、更新頻度が高いプラグインについては、自動更新を有効にしておくと更新漏れを防げます。

ただし、自動更新を有効にする場合は、必ず定期的なバックアップも自動化しておきましょう。万が一、更新によってサイトに問題が発生しても、すぐに復旧できるようにしておくことが重要です。

6. セキュリティプラグインを導入する

「SiteGuard WP Plugin」や「Wordfence Security」などのセキュリティプラグインを導入し、脆弱性スキャン機能を活用しましょう。インストールされているプラグインに脆弱性が発見された場合に、通知してくれます。

これらのプラグインは、脆弱性のスキャンだけでなく、ブルートフォース攻撃の防御やファイアウォール機能なども提供しており、総合的なセキュリティ対策に役立ちます。

7. WAF(Webアプリケーションファイアウォール)を設定する

エックスサーバーなどのレンタルサーバーには、WAF機能が提供されていることが多いです。WAFは、プラグインの脆弱性を狙った攻撃パターンを検知し、ブロックしてくれます。WordPressに到達する前の段階で攻撃を防ぐ、強力な盾となるんです。

サーバーのコントロールパネルから簡単に有効化できることが多いので、まだ設定していない方は、今すぐ確認してみてください。

8. 定期的なバックアップを取得する

どんなに対策をしても、100%安全とは言い切れません。万が一の事態に備え、定期的にサイト全体のバックアップを取得しておきましょう。被害に遭っても、クリーンな状態にすぐに復旧できます。

バックアップは、「UpdraftPlus」などのプラグインを使えば、自動化することができます。少なくとも週に1回、できれば毎日バックアップを取得し、複数の場所(サーバー、クラウドストレージなど)に保存しておくことをおすすめします。

まとめ:プラグイン管理はサイト運営の生命線

今回は、WordPressの攻撃要因の56%がプラグインの脆弱性である理由と、その対策について詳しく解説しました。

プラグインが狙われやすい4つの理由

- 開発者のレベルが様々で、セキュリティ意識にばらつきがある

- メンテナンスされないプラグインが放置されている

- 数の多さが攻撃者の標的になりやすい状況を生んでいる

- 運営者の「更新しない」「削除しない」という管理不足がリスクを高める

今すぐできる8つの対策

- プラグインを常に最新版に保つ

- 不要なプラグインは完全に削除する

- 信頼できるソースからのみインストールする

- プラグインの数を最小限に抑える

- 自動更新機能を活用する

- セキュリティプラグインを導入する

- WAFを設定する

- 定期的なバックアップを取得する

便利な機能を追加してくれるプラグインは、WordPressの大きな魅力。しかし、その管理を怠れば、サイトを危険に晒す最大の弱点にもなり得ます。プラグインの選定は慎重に行い、日々の更新を怠らないこと。これが、あなたのサイトを守るための最も確実な一歩です。

セキュリティ対策は、一度やれば終わりというものじゃありません。継続的な管理と、常に最新の情報をキャッチアップする姿勢が求められます。面倒に感じるかもしれませんが、大切なサイトを守るためには欠かせない作業なんです。

「うちのサイト、今どのくらい安全なんだろう?」

そんな疑問を持った方は、まずセキュリティ診断を受けてみるのもいいかもしれません。最近では、30秒ほどでサイトの安全性をチェックできる無料診断サービスもあります。暗号化の設定やプラグインの脆弱性、情報漏れのリスクなど、気になるポイントを一通り確認できます。

WordPressセキュリティ診断 https://rescue-wordpress.com

実は、毎日100サイト以上がハッキングの被害に遭っているという現実があります。「まさか自分のサイトが狙われるなんて」と思っていても、被害は突然やってきます。

早めに問題を見つけて対処しておけば、大きなトラブルを未然に防げます。まずは自分のサイトの「健康診断」から始めてみませんか?